О чем идет речь в уроке Подсветка экрана по краю для уведомлений? В этом видеоуроке (Подсветка края экрана во время уведомлений) я покажу вам, как можно настроить боковую подсветку или подсветку экрана по краю при наличии уведомлений. Эта функция встроена в некоторые телефоны (Samsung, Xiaomi и т. д.), но ее также можно получить через... [Читать дальше ...]

Подсветка экрана по краям для уведомлений – более незаметные уведомления

Исправьте проблемы с уведомлениями на Android — это может быть с вашего телефона

Что в уроке Решение проблем с уведомлениями на Android В сегодняшнем уроке (Решение проблем с уведомлениями на Android) мы увидим, каковы причины, которые могут привести к прерыванию уведомлений от определенных приложений на Android. Проблемы с уведомлениями могут возникать из двух частей. Проблемы с серверной частью… [Читать дальше ...]

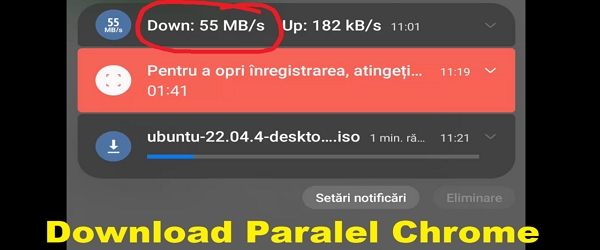

Увеличьте скорость загрузки в Google Chrome с помощью параллельных загрузок

О чем видеоурок Увеличение скорости загрузки в Google Chrome? В этом видеоуроке Увеличение скорости загрузки в Google Chrome я представляю функцию из Google Chrome Flags, которая помогает скачивать один и тот же файл из нескольких мест параллельно. Таким образом увеличивается скорость загрузки. Аналогично протоколу BitTorrent. Этот параметр, который Google… [Читать дальше ...]

Как сделать невидимыми разговоры в WhatsApp — ничего не видно

О чем идет речь в уроке «Как сделать невидимые разговоры в WhatsApp». В этом уроке под названием «Как сделать невидимые разговоры в Whatsapp» я представляю вам лучший способ скрыть разговоры с контактами или в группах WhatsApp. Многие не знают об этом методе сокрытия разговоров в WhatsApp. Многие знают только о блокировке… [Читать дальше ...]

Приложение для проверки работоспособности телефона Samsung – официальное приложение

Приложение Samsung Phone Health Checkup О чем учебное пособие по приложению Samsung Phone Health Checkup? В этом видеоуроке "Приложение для проверки работоспособности телефонов Samsung" я представляю вам приложение от Samsung, в котором имеется очень полезная функция диагностики телефонов... [Читать дальше ...]

Скрыть личные фотографии в закрытой папке – отдельно от галереи.

Скрыть личные изображения в заблокированной папке. О чем это руководство? Скрыть личные изображения в заблокированной папке? В этом видеоуроке под названием «Скрыть личные изображения в заблокированной папке» я покажу вам метод, с помощью которого вы можете переместить личные изображения из галереи в заблокированную папку, которую можно открыть только с помощью отпечатка пальца. Этот метод… [Читать дальше ...]

Покажите свой телефон на Google Home TV – видеоурок

О чем это руководство «Отображение телефона на Google Home TV»? В сегодняшнем видеоуроке под названием «Покажите свой телефон на Google Home TV» я покажу вам, где и как вы можете проецировать свой телефон в прямом эфире. Screen Cast — это вещь, которая существует уже давно. Хотя проецирование или отображение экрана телефона на телевизоре… [Читать дальше ...]

Умная розетка с дистанционным программированием - управление розеткой через приложение

Умный адаптер с дистанционным программированием Что представляет собой видеоурок про Умную розетку с дистанционным программированием В этом видеоуроке "Умная розетка с дистанционным программированием" я представлю вам умную розетку, которая на самом деле является умным адаптером, который позволяет автоматизировать работу розеток . Что такое умная розетка? Умные розетки на самом деле являются чем-то… [Читать дальше ...]

Круг и поиск уже здесь - поиск изображений и видео от Google

Круг и поиск уже здесь. О чем видеоруководство «Круг и поиск»? В этом уроке под названием «Круг и поиск уже здесь» мы увидим, что функция «Круг для поиска», которую Google, похоже, запускает сейчас, существует уже давно. Круг для поиска или «круг для поиска» — это функция, с помощью которой мы можем... [Читать дальше ...]

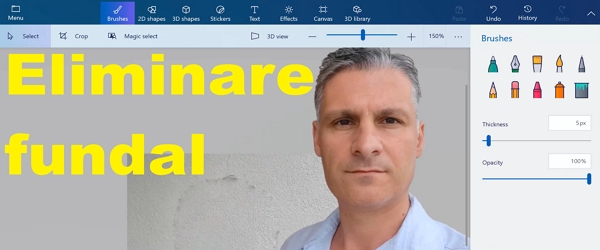

Удаление фоновых изображений с помощью Paint 3D — или как извлечь из картинок то, что вы хотите

О чем видеоурок по удалению фона изображения Paint 3D? Учебное пособие Удаление фоновых изображений с помощью Paint 3D. В этом видеоуроке вы увидите, как удалить фон из изображения, чтобы на изображении остался только определенный элемент/объект без фона. С помощью этого метода вы можете извлечь из изображения что угодно и в итоге остаться с… [Читать дальше ...]

Недавние комментарии